LetsDefend level 1 alert SOC119 - Proxy - Malicious Executable File Detected event-id 79

Details

EventID: 79

Event Time: March 15, 2021, 9:30 p.m.

Rule: SOC119 - Proxy - Malicious Executable File Detected

Level: Security Analyst

Source Address 172.16.20.5

Source Hostname PentestMachine

Destination Address 140.82.121.4

Destination Hostname github.com

Username kali

Request URL https[:]//github[.]com/BloodHoundAD/BloodHound/releases

User Agent Penetration Test - Do not Contain

Device Action Allowed

Create Case

Collection Data

- Source Address

172.16.20.5 - Destination Address

140.82.121.4 - User-Agent

Penetration Test - Do not Contain

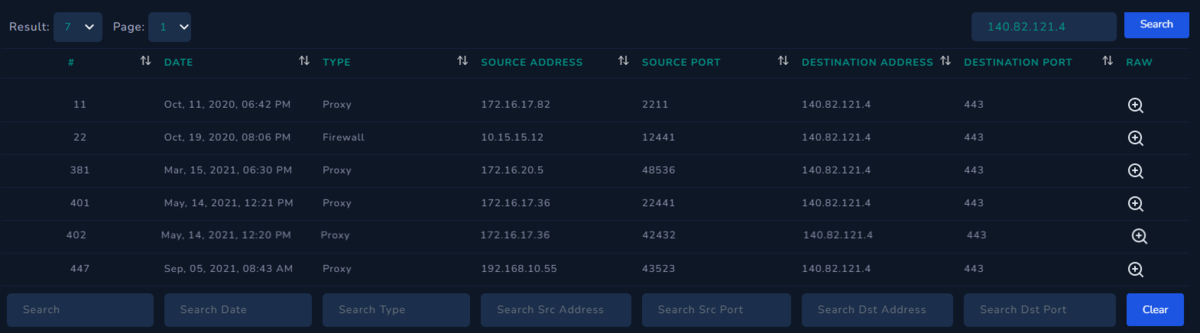

140.82.121.4

ip-sc: https://ip-sc.net/ja/r/140.82.121.4

Search Log

同じipへのアクセスは全部で6件.

いくつかのホストからのアクセスがある。そもそも、alertを見て分かる通りアクセス先のipはgithubである。

また、alertを見ると

Source Hostname PentestMachine

Destination Address 140.82.121.4

Destination Hostname github.com

Username kali

Request URL https[:]//github[.]com/BloodHoundAD/BloodHound/releases

User Agent Penetration Test - Do not Contain

以上から、ペンテストに扱うツールのダウンロードが検出されたと考える。

alertの検出されたホストのProcess Historyを確認すると、ncコマンドが101.32.223.119に接続しているのが分かる。

ip-sc: https://ip-sc.net/ja/r/101.32.223.119

urlscan ip search: https://urlscan.io/ip/101.32.223.119

問題は無さそう。

Analyze URL Address

Answer: Non-malicious

Add Artifacts

- URL Address

https://github.com/BloodHoundAD/BloodHound/releases -> pentest tool - IP Address

140.82.121.4 -> github.com

End

ペンテストツールだからアクセス先はNon-maliciousではなく、Maliciousになるのか。そりゃそうか。