LetsDefend level 1 alert SOC105 - Requested T.I. URL address event-id 75

Details

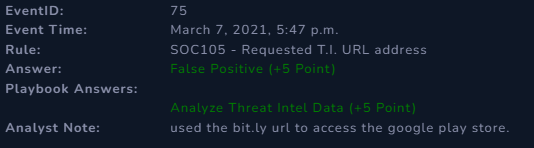

EventID: 75

Event Time: March 7, 2021, 5:47 p.m.

Rule: SOC105 - Requested T.I. URL address

Level: Security Analyst

Source Address 10.15.15.12

Source Hostname MarksPhone

Destination Address 67.199.248.10

Destination Hostname bit.ly

Username Mark

Request URL https[:]//bit[.]ly/TAPSCAN

User Agent Mozilla/5.0 (Windows NT 5.1; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/60.0.3112.90 Safari/537.36

Device Action Allowed

playbook

Analyze Threat Intel Data

67.199.248.10

VirusTotal: https://www.virustotal.com/gui/ip-address/67.199.248.10

ip-sc: https://ip-sc.net/ja/r/67.199.248.10

urlscan.io: https://urlscan.io/ip/67.199.248.10

bit[.]lyである。悪意ある利用もされていそうだ。

https[:]//bit[.]ly/TAPSCAN

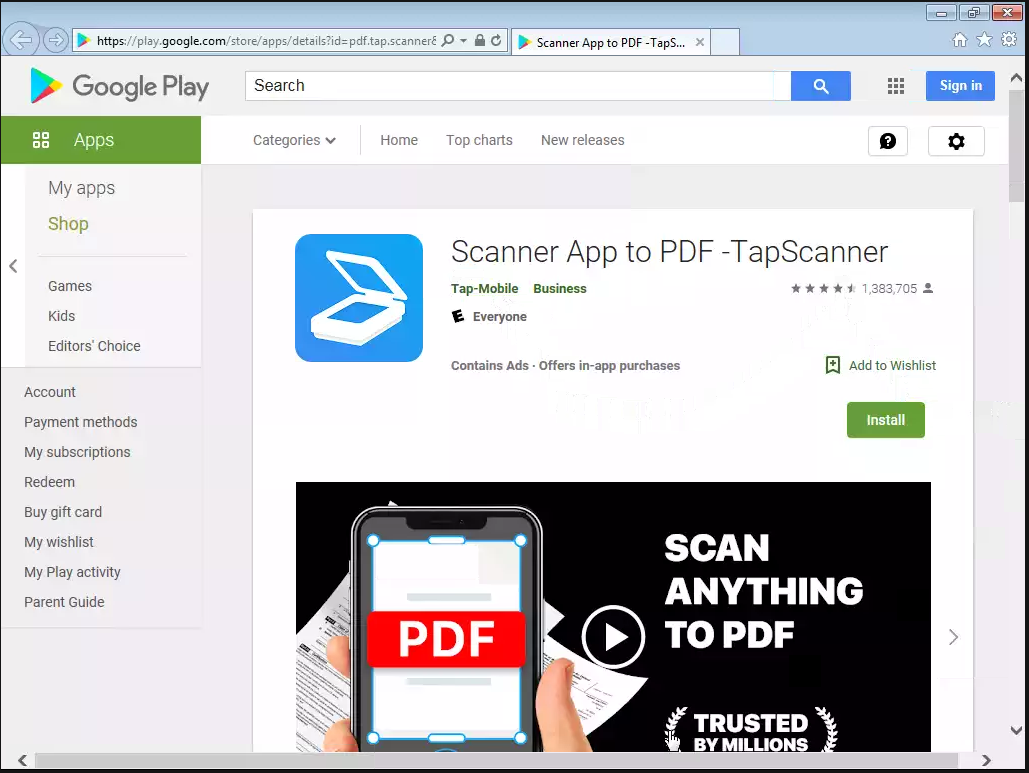

アクセスするとgoogle playであった。アクセスにはBrowserling – Online cross-browser testingを利用した。

Koodous: https://koodous.com/apks?search=com.scantopdf.pdfscanaall

検索結果は一つ。このハッシュで検索すると、

VirusTotal: https://www.virustotal.com/gui/file/96b494d88471c23f8f0355d818cc751764de0427f3201c9a501dd573f142087a

特に問題は無さそうだ。悪用等の記録も見つからないため、今回はbit[.]lyでアプリストアにアクセスしたものが検知されたと考える。

Answer: Non-malicious

Add Artifacts

| Value | Type | Comment |

|---|---|---|

| 67.199.248.10 | IP Address | bit[.]ly |

| https[:]//bit[.]ly/TAPSCAN | URL Address | google play app [Scanner app to PDF - TapScanner] |

End