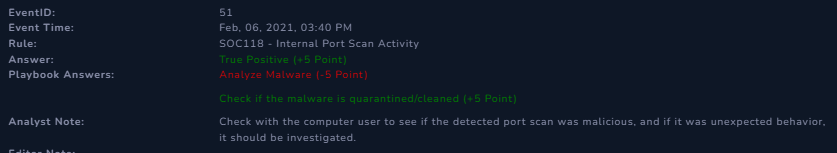

LetsDefend level 1 alert SOC118 - Internal Port Scan Activity event-id 51

Details

EventID: 51

Event Time: Feb. 6, 2021, 3:40 p.m.

Rule: SOC118 - Internal Port Scan Activity

Level: Security Analyst

Source Address 172.16.17.35

Source Hostname Katie

File Name empty.exe

File Hash 0a1ca6261fdb9671495be58a5691b21f

File Size 440 KB

Device Action Blocked

Download (Password:infected): 0a1ca6261fdb9671495be58a5691b21f.zip

playbook

Define Threat Indicator

Answer:Other

Check if the malware is quarantined/cleaned

Device Action Blocked

Answer:Quarantined

Analyze Malware

0a1ca6261fdb9671495be58a5691b21f

VirusTotal: https://www.virustotal.com/gui/file/eb0254bcd34a9db914edd063b89f02d5e8a646ac35339f92216a0a34aa923174/detection

Hybrid Analysis: https://www.hybrid-analysis.com/search?query=0a1ca6261fdb9671495be58a5691b21f

MetaDefender: https://metadefender.opswat.com/results/file/0a1ca6261fdb9671495be58a5691b21f/hash/overview

全てでzenmap.exeであると判定された。

ちなみに、 Zenmap - Official cross-platform Nmap Security Scanner GUI

windows版のGUIのnmapである。つまり、Port Scan Toolである。

Maliciousであるかどうかとなると、どちらになるのだろうか。

tool自体が悪い訳では無いのでNon-Maliciousと判断する。

Answer: Non-Malicious

だが、何故zenmap.exeではなくempty.exeなのかという疑問は残る。

Add Artifacts

| Value | Type | Comment |

|---|---|---|

| 172.16.17.35 | IP Address | Internal Port Scan Activity |

| 0a1ca6261fdb9671495be58a5691b21f | MD5 Hash | zenmap.exe Port Scan Tool |

Internal Port Scan ActivityであったのでTP

End

早計であったか。

よくよく考えれば、大手ベンダーではHacktoolとしてPort Scan系のツールは登録されており、empty.exeで保存されているzenmap.exeなど尚更怪しい利用ではないか。

余談

Log search 172.16.17.35

| # | DATE | TYPE | SOURCE ADDRESS | SOURCE PORT | DESTINATION ADDRESS | DESTINATION PORT |

|---|---|---|---|---|---|---|

| 345 | Feb, 06, 2021, 03:40 PM | Firewall | 172.16.17.35 | 55442 | 172.16.17.45 | 22 |

| 347 | Feb, 06, 2021, 03:40 PM | Firewall | 172.16.17.35 | 33442 | 172.16.17.45 | 80 |

| 344 | Feb, 06, 2021, 03:40 PM | Firewall | 172.16.17.35 | 42212 | 172.16.17.45 | 443 |

| 348 | Feb, 06, 2021, 03:40 PM | Firewall | 172.16.17.35 | 56442 | 172.16.17.45 | 21 |

| 346 | Feb, 06, 2021, 03:40 PM | Firewall | 172.16.17.35 | 32212 | 172.16.17.45 | 445 |

| 284 | Dec, 27, 2020, 10:33 PM | Firewall | 172.16.17.35 | 48555 | 104.236.4.24 | 443 |

| 260 | Dec, 27, 2020, 08:32 PM | Firewall | 172.16.17.35 | 57020 | 104.236.4.24 | 443 |

| 105 | Dec, 27, 2020, 06:31 PM | Firewall | 172.16.17.35 | 57730 | 104.236.4.24 | 443 |

| 208 | Dec, 27, 2020, 06:22 PM | Firewall | 172.16.17.35 | 34809 | 104.236.4.24 | 443 |

| 92 | Dec, 27, 2020, 05:13 PM | Firewall | 172.16.17.35 | 40889 | 104.236.4.24 | 443 |

| 250 | Dec, 27, 2020, 01:31 PM | Firewall | 172.16.17.35 | 12197 | 104.236.4.24 | 443 |

| 243 | Dec, 27, 2020, 12:19 PM | Firewall | 172.16.17.35 | 61308 | 104.236.4.24 | 443 |

| 216 | Dec, 26, 2020, 10:42 PM | Firewall | 172.16.17.35 | 44120 | 104.236.4.24 | 443 |

| ~ | ~ | ~ | ~ | ~ | ~ | ~ |

| 209 | Oct, 10, 2020, 12:43 PM | Firewall | 172.16.17.35 | 34163 | 104.236.4.24 | 443 |

344~348

172.16.17.35から172.16.17.45へのポートスキャンであり、全て

Firewall Action: Blocked

ちなみに、172.16.17.45はRichardPRDとなっている。Richardさんが何か悪いことでもしたのか。

~284

Rawにログが無いため通信の中身が分からない。

104.236.4.24は、

VIrusTotal: https://www.virustotal.com/gui/ip-address/104.236.4.24

ip-sc: https://ip-sc.net/ja/r/104.236.4.24

DigitalOceanのクラウドなので何とも言えず。

Oct, 10, 2020, 12:43 PMから一定期間ごとに同じような通信が行われている。

EndpointManagement - Katie

Process History rfq 9-18-2020-docx.r00.exe MD5:141812f77bdef659d1bc5c1403c5e094 Path:c:/users/Katie/rfq 9-18-2020-docx.r00.exe Size:572.5 KB Start Time:2020-09-18 17:12 Username:Katie iexplore.exe MD5:b015ecd030da9a979e6d1a3d25f8fd86 Path:c:/program files/internet explorer/iexplore.exe ccsvchst.exe MD5:aba0a9709e6c11bc0b6ee21de36743e3 Path:c:/program files (x86)/symantec/symantec endpoint protection/14/bin/ccsvchst.exe Size:142.45 KB Username:Katie Chrome.exe MD5:e3a2ad05e24105b35e986cf9cb38ec47 Path:c:/windows/system32/svchost.exe empty.exe MD5:0a1ca6261fdb9671495be58a5691b21f Path:C:/Program Files (x86)/Nmap/empty.exe

このプロセスが気になったため調べると

rfq 9-18-2020-docx.r00.exe MD5:141812f77bdef659d1bc5c1403c5e094

141812f77bdef659d1bc5c1403c5e094

VIrusTotal: https://www.virustotal.com/gui/file/d6e1a688daa6611f7ff1ebf6724c3ccdabc18b97b1f606ec7bc141d8b81e1082/details

また、ANYRUNでは同じ名前のexeが3件ヒットした。

ANYRUN

- https://app.any.run/tasks/8711c5fe-b2bf-452e-ba7a-4fe472b9c0d2/

- https://app.any.run/tasks/9a0a2e20-3f0a-4e72-bae9-aafa17eeb94e/

- https://app.any.run/tasks/8f391a6d-bd5f-4979-b40e-83f55362e06c/

Agent Teslaとの判定が。

Agent Tesla Malware Analysis, Overview by ANY.RUN

Agent Teslaはpassword stealer spywareだがポートスキャンと関係があるのだろうか。分からない。

今後のアラートに登場しそうだ。