TUCTF2019 Misc writeup 解けたやつのみ

今回は、2019 11/30 08:00—12/02 08:00 JSTに開催された TUCTFのMiscの中でも、解けたやつのwriteupを記す。

Red Yarn

We like the simple things in life -- this file went back to the basics!

「DEBUG.COM」というファイルが与えられる。これは.comというMS-DOSの実行ファイルだが、ここはとりあえずバイナリエディタとかで開いてフラグフォーマットの「TUCTF」を検索してみると、

flag:TUCTF{D0NT_F0RG3T_TH3_B4S1CS!}

Super Secret

Something's blocking my flag from this file...

「document.odt」をダウンロードする。このファイルは、拡張子通りのファイルである。こういうドキュメントファイルは.zipとして解凍するのが相場なので、.zipとして解凍する。

とりあえず現れたファイルの中からflagの手がかりを探す。「META-INF/manifest.xml」を見ると、

flagの手がかりらしきものが見えるので、「Basic/Standard/flag.xml」を確認する。

flag: TUCTF{ST0P_TRUST1NG_M4CR0S_FR0M_4N_UNKN0WN_S0URC3}

Onions

Ogres are like files — they have layers!

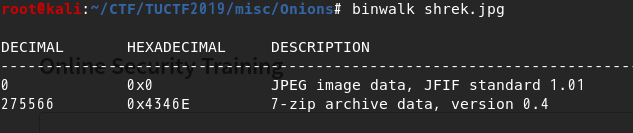

「shrek.jpg」というファイルをDLして見てみる。画像自体は特に違和感なく、exiftoolから見える情報にも違和感無い。しかしbinwalkで確認してみると、

7zが見えるので、これを取り出す。これを解凍してみると、

「flag.tar.gz」が出てくる。これを解凍すると「flag.cpio」が出てくる。これは初めて見たので、メモを残しておく。

cpioメモ

ということで、「flag.cpio」を解凍すると、「flag.lzma」、その次は

ファイル名がflagの「current ar archive」、次いで「XZ compressed data」をdecompressするとASCII textのファイルが現れた。

flag: TUCTF{F1L3S4R3L1K30N10NSTH3YH4V3L4Y3RS}

終わりに

今回は、Forensicが無かったがmiscは少し楽しめた。CTFが終わってサーバが閉まって

しまったので、解けてない問題が色々楽しめなかったのが悲しい。